1、测试步骤

- 下载Evil FOCA;

win7环境,有人说win10不行,版本号:0.1.4.0 - 配置Evil FOCA;

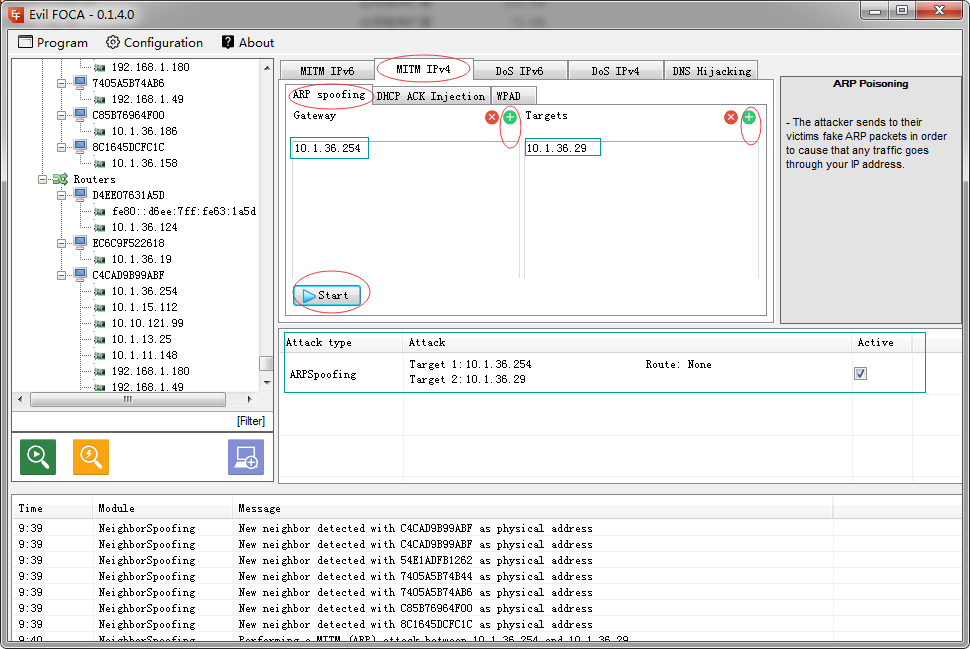

配置MITM IPv4页面下的ARP spoofing页面,填写Gateway和Targets(受害者),例如:

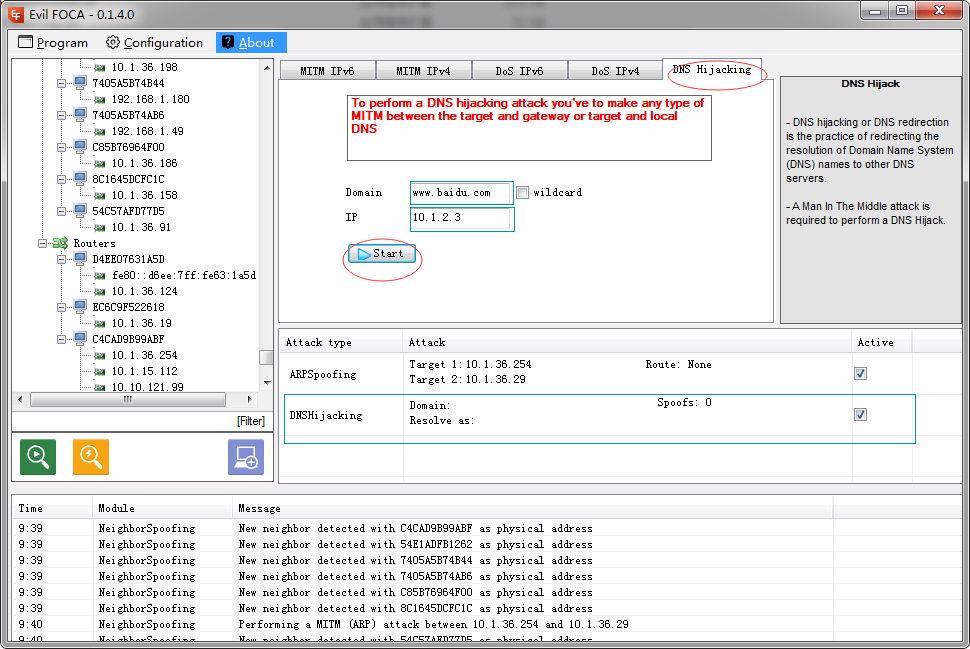

配置DNS Hijacking页面,填写Domain和IP,例如:

- 准备http server;

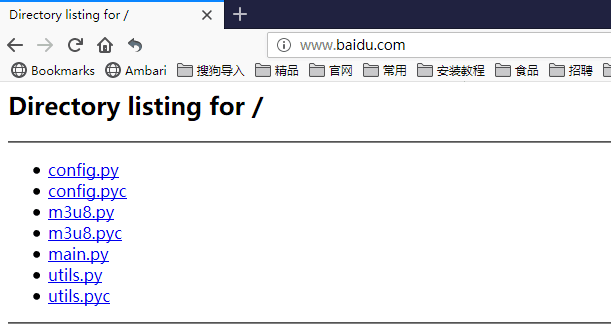

安装python环境,通过如下命令启动:python -m SimpleHTTPServer 80 - 测试,受害者访问被劫持的域名网址;

http://www.baidu.com/

得到如下页面:

2、劫持原理

局域网内有三种常见的攻击手段

- ARP Spoofing

- DHCP Ack Injection

- WPAD

具体原理请自行搜索。